FireStorm ExecGuard - Server Execution Protection

Haben Sie sich auch schon geärgert, dass auf Ihren Servern unerlaubte Programme ausgeführt werden? Mit FireStorm ExecGuard gehört das der Vergangenheit an. Für Linux-Server (Ubuntu 22.04/24.04) und Windows-Server (2019/2022) mit Plesk.

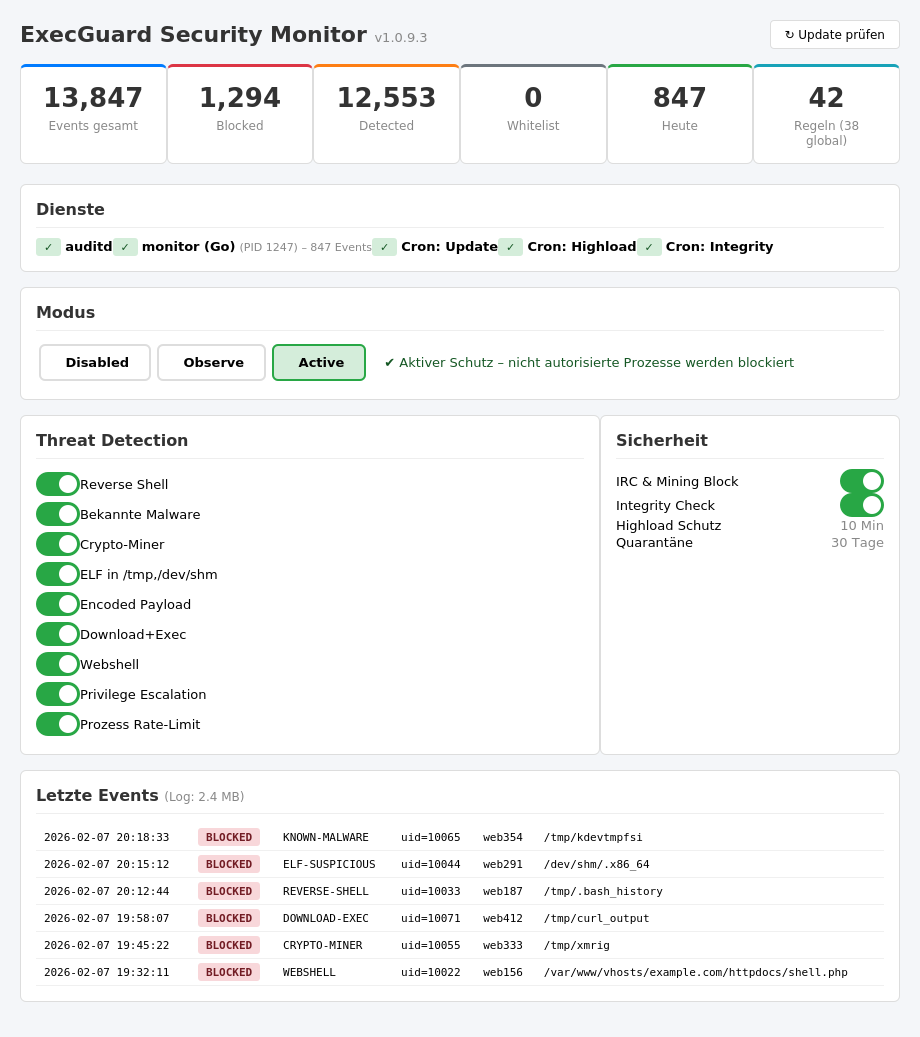

Echtzeit-Prozessüberwachung

Jede Programmausführung auf Ihrem Server wird in Echtzeit überwacht. Nicht autorisierte Prozesse werden sofort erkannt und im Active-Modus automatisch beendet.

Schadcode-Ausführung blockieren

Cryptominer, IRC-Bots, Reverse Shells und andere Malware werden sofort gestoppt. Egal ob im /tmp, /dev/shm oder einem gehackten Webverzeichnis.

Zentrale Verwaltung via Plesk

Konfiguration, Whitelist und Monitoring direkt in Ihrem Plesk-Panel. Kein SSH nötig. Alle Events zentral einsehbar mit E-Mail-Alerts bei Vorfällen.

Warum braucht Ihr Server ExecGuard?

Auf einem Standard-Server kann jeder Benutzer beliebige Programme ausführen: Cryptominer, IRC-Bots, Reverse Shells, DDoS-Tools. Ein einziger gehackter WordPress-Account reicht aus, um Ihren gesamten Server zu kompromittieren. Schwachstellen werden täglich ausgenutzt — auf Linux-Servern landen Tools im /tmp-Ordner, auf Windows-Servern in %TEMP% oder Public-Verzeichnissen. FireStorm ExecGuard schützt beide Plattformen.

Fallbeispiel 1 — Cryptominer via WordPress (Linux): Ein Angreifer nutzt eine Schwachstelle in einem veralteten WordPress-Plugin aus. Er lädt einen XMRig-Cryptominer als ELF-Binary nach /tmp herunter und startet ihn. Der Miner schürft Monero auf allen CPU-Kernen. Ihr Server wird extrem langsam, die CPU-Last liegt bei 100%, und Sie merken es erst, wenn Kunden sich beschweren. Mit ExecGuard: Der Miner wird beim Start sofort blockiert und beendet — er kann gar nicht erst ausgeführt werden, da /tmp kein vertrauenswürdiger Pfad ist.

Fallbeispiel 2 — IRC-Bot über Joomla-Lücke (Linux): Eine verwundbare Joomla-Extension ermöglicht File-Upload. Der Angreifer lädt ein Perl-Script hoch, das sich als IRC-Bot mit einem Command-and-Control-Server verbindet. Ihr Server wird Teil eines Botnetzes und versendet Spam oder führt DDoS-Angriffe aus. Mit ExecGuard: Das Perl-Script wird als nicht autorisierte Ausführung erkannt und blockiert. Der IRC-Verbindungsaufbau wird zusätzlich auf Firewall-Ebene unterbunden.

Fallbeispiel 3 — ASPX-Webshell auf IIS (Windows): Ein Angreifer nutzt eine Schwachstelle in einer ASP.NET-Anwendung und platziert eine ASPX-Webshell im IIS-Verzeichnis. Über die Webshell führt er PowerShell-Befehle aus, lädt Mimikatz herunter und versucht, Credentials zu extrahieren. Mit ExecGuard: Die verdächtige Prozessausführung aus dem IIS-Kontext wird via Sysmon sofort erkannt. Der Download von Mimikatz wird als Credential-Theft-Tool identifiziert und blockiert.

Fallbeispiel 4 — PowerShell-Angriff (Windows): Ein Angreifer erlangt Zugriff auf einen Windows-Server und startet eine verschlüsselte PowerShell-Reverse-Shell mit «powershell -EncodedCommand». Anschliessend versucht er, über certutil oder bitsadmin weitere Malware nachzuladen. Mit ExecGuard: Encoded PowerShell Commands werden sofort erkannt. Der certutil/bitsadmin-Missbrauch als Download-Tool wird blockiert. Die Reverse-Shell-Verbindung wird auf Firewall-Ebene unterbunden.

Was macht ExecGuard einzigartig? Klassische Sicherheitslösungen wie Malware-Scanner und Web Application Firewalls arbeiten auf Applikationsebene: Sie erkennen bekannte Signaturen in Dateien und filtern verdächtige HTTP-Requests. ExecGuard geht einen Schritt weiter und arbeitet direkt auf Betriebssystem-Ebene. Auf Linux überwacht ExecGuard über das Audit Framework jeden execve()-Systemaufruf. Auf Windows nutzt ExecGuard Microsoft Sysmon und ETW (Event Tracing for Windows) zur Überwachung aller Prozessstarts, Netzwerkverbindungen und Dateierstellungen. Das bedeutet: Egal wie der Schadcode auf den Server gelangt ist und egal ob es eine bekannte oder völlig neue Bedrohung ist — sobald ein nicht autorisiertes Programm gestartet wird, greift ExecGuard ein. Dieser Ansatz ergänzt bestehende Sicherheitslösungen optimal als zusätzliche Schutzschicht auf Betriebssystem-Ebene.

Linux-Schutz: Basierend auf dem Linux Audit Framework überwacht ExecGuard jeden einzelnen Prozessstart auf Ihrem Server in Echtzeit. Nur Programme aus vertrauenswürdigen Pfaden (/usr/bin, /opt/plesk usw.) dürfen ausgeführt werden. Alles andere wird im Active-Modus sofort blockiert und der Prozess beendet.

Windows-Schutz: Auf Windows-Servern nutzt ExecGuard Microsoft Sysmon zur Echtzeitüberwachung. Jeder Prozessstart (Event ID 1), jede Netzwerkverbindung (Event ID 3) und jede verdächtige Dateierstellung (Event ID 11) wird analysiert. Windows-spezifische Angriffsvektoren wie PowerShell-Missbrauch, ASPX-Webshells, certutil/bitsadmin-Downloads, Credential-Theft-Tools (Mimikatz, LaZagne) und LOLBin-Missbrauch werden gezielt erkannt. Die Whitelist ist an Windows-Pfade angepasst (C:\Program Files, C:\Windows usw.).

Das Besondere: ExecGuard erkennt auch Interpreter-basierte Angriffe. Auf Linux: Bash- und Python-Scripts aus Webverzeichnissen. Auf Windows: PowerShell-EncodedCommands, certutil-Missbrauch und verdächtige .NET-Ausführungen. PHP-Anwendungen wie WordPress, Nextcloud und Laravel funktionieren auf beiden Plattformen weiterhin problemlos dank intelligenter Interpreter-Regeln.

Erweiterte Bedrohungserkennung: ExecGuard verfügt über spezialisierte Erkennungsmodule für beide Betriebssysteme. Die Versteckte-Prozess-Erkennung entlarvt Prozesse mit gefälschten Namen. Reverse Shells, Webshells (PHP und ASPX) und verschlüsselte Payloads werden ebenso erkannt wie Download-and-Execute-Ketten. Auf Windows erkennt ExecGuard zusätzlich: Credential-Theft-Tools (Mimikatz, ProcDump, LaZagne), LOLBin-Missbrauch (certutil, mshta, rundll32), AMSI-Bypass-Versuche, Windows Defender-Manipulation und verdächtige EXE/DLL-Dateien in temporären Verzeichnissen. Das Privilege-Escalation-Modul erkennt auf Linux sudo/su-Missbrauch und auf Windows runas-Versuche und bekannte Exploit-Patterns. Alle Module arbeiten zusammen und bieten mehrschichtigen Schutz.

IRC- und Mining-Blockierung: Auf Linux werden ausgehende IRC- und Mining-Verbindungen via iptables blockiert. Auf Windows erfolgt die Blockierung über die Windows Firewall (netsh advfirewall). Ports für IRC (6667-6669, 7000-7002) und bekannte Mining-Pools werden auf beiden Plattformen unterbunden.

Die zentrale Verwaltung erfolgt über Ihr Plesk-Panel: Whitelist verwalten, Modus wählen (Observe/Active), Logs einsehen und E-Mail-Alerts konfigurieren. Globale Regeln werden automatisch auf alle Server synchronisiert — getrennt nach Linux und Windows. Ein Config-Fingerprint stellt sicher, dass die Regeln auf jedem Server korrekt geladen sind.

Im Gegensatz zum häufig eingesetzten «mount -o noexec /tmp» auf Linux verursacht ExecGuard keine Kompatibilitätsprobleme. Webmail (Roundcube, Horde), ExifTool, PHP-Installer und alle regulären Server-Dienste funktionieren weiterhin einwandfrei. ExecGuard blockiert gezielt nur nicht autorisierte Ausführungen, statt pauschal ein ganzes Verzeichnis zu sperren.

Voraussetzungen: ExecGuard unterstützt Linux-Server mit Plesk Obsidian und Ubuntu 22.04 / 24.04 LTS sowie Windows-Server mit Plesk for Windows und Windows Server 2019 / 2022. Die Installation erfolgt automatisch — auf Linux über das Plesk-Panel, auf Windows über ein PowerShell-Script. Microsoft Sysmon wird auf Windows-Servern automatisch installiert und konfiguriert.

Maximale Sicherheit bei minimalem Ressourcenverbrauch: ExecGuard arbeitet extrem ressourcenschonend. Der optimierte Monitor belegt weniger als 10 MB RAM und verursacht eine CPU-Last von unter 0.1%. Sie werden gar nicht bemerken, dass ExecGuard im Hintergrund läuft — die Performance Ihres Servers bleibt vollständig erhalten. Im Gegensatz zu herkömmlichen Malware-Scannern, die regelmässig das gesamte Dateisystem durchsuchen und dabei erhebliche Last erzeugen, arbeitet ExecGuard ereignisgesteuert: Es wird nur aktiv, wenn tatsächlich ein Prozess gestartet wird. So erhalten Sie Echtzeitschutz ohne spürbare Auswirkung auf Ihre Serverleistung.

Automatische Updates: ExecGuard aktualisiert sich automatisch im Hintergrund. Neue Erkennungsregeln, Bedrohungssignaturen und Sicherheitsverbesserungen werden regelmässig ausgerollt — ohne dass Sie manuell eingreifen müssen. So ist Ihr Server stets gegen die neusten Bedrohungen geschützt.

FAQ

ExecGuard unterstützt Linux-Server mit Plesk Obsidian und Ubuntu 22.04/24.04 LTS sowie Windows-Server mit Plesk for Windows und Windows Server 2019/2022/2025. Shared Hosting wird nicht unterstützt — Sie benötigen Root- bzw. Administrator-Zugriff. Auf Windows-Servern wird Microsoft Sysmon automatisch installiert.

Nein. ExecGuard überwacht nur Prozessausführungen auf Betriebssystem-Ebene. PHP-Webseiten (WordPress, Joomla etc.) laufen über PHP-FPM (Linux) bzw. IIS (Windows) und werden nicht beeinträchtigt. Cron-Jobs, Scheduled Tasks und CLI-Tools funktionieren dank konfigurierbarer Interpreter-Regeln und Whitelist ebenfalls problemlos.

Im Observe-Modus werden verdächtige Prozesse nur protokolliert, aber nicht blockiert. So können Sie zuerst sehen, welche Aktivitäten auf Ihrem Server stattfinden, bevor Sie den Active-Modus aktivieren.

Ja. ExecGuard schützt beide Plattformen mit plattformspezifischen Erkennungsmodulen. Auf Linux wird das Audit Framework (auditd/execve) genutzt, auf Windows Microsoft Sysmon und ETW. Die Whitelist, Interpreter-Regeln und Erkennungsmodule sind jeweils an das Betriebssystem angepasst.

Auf Windows erkennt ExecGuard: PowerShell-EncodedCommands, ASPX-Webshells, Credential-Theft-Tools (Mimikatz, LaZagne, ProcDump), LOLBin-Missbrauch (certutil, mshta, rundll32, bitsadmin), AMSI-Bypass-Versuche, Windows Defender-Manipulation, verdächtige EXE/DLL in temporären Verzeichnissen und Reverse Shells über ncat/PowerShell. Ausgehende IRC- und Mining-Verbindungen werden über die Windows Firewall blockiert.

Auf Linux erkennt und blockiert ExecGuard: Cryptominer (XMRig, etc.), IRC-Bots, Reverse Shells (bash -i, nc -e, python), PHP-Webshells, nicht autorisierte ELF-Binaries, verdächtige Shell-Scripts, verschlüsselte Payloads, Download-and-Execute-Ketten (curl/wget + chmod), Fake-Thread-Erkennung (gefälschte Kernel-Prozessnamen) und Privilege-Escalation (sudo/su-Missbrauch, linpeas). Ausgehende IRC- und Mining-Verbindungen werden via iptables blockiert.

Ja. ExecGuard arbeitet auf einer anderen Ebene als die meisten Sicherheitsprodukte: direkt auf Betriebssystem-Ebene über das Linux Audit Framework bzw. Windows Sysmon/ETW. Es überwacht jeden Programmstart und ergänzt damit bestehende Lösungen wie Malware-Scanner, Windows Defender oder Web Application Firewalls als zusätzliche Schutzschicht.

ExecGuard kostet ab CHF 9.90 pro Monat bei Jahreszahlung (oder CHF 14.90 bei monatlicher Zahlung) als Addon zu Ihrem bestehenden FireStorm Root-Server. Für externe Server ist ExecGuard als Standalone-Produkt ab CHF 24.90/Mt. erhältlich. Bei monatlicher Zahlung fällt eine einmalige Einrichtungsgebühr von CHF 50.- an — bei Jahres-, 2-Jahres- oder 3-Jahresverträgen entfällt diese.

Der klassische Ansatz «mount -o noexec /tmp» verhindert zwar die Ausführung von Dateien im /tmp-Verzeichnis, verursacht aber zahlreiche Probleme: Webmail-Clients (Roundcube, Horde) funktionieren nicht mehr, ExifTool fällt aus, diverse Installer brechen ab. ExecGuard hingegen arbeitet auf Betriebssystem-Ebene und überwacht intelligent jeden Prozessstart. Es blockiert nur tatsächlich gefährliche Ausführungen — während alle regulären Dienste problemlos weiterlaufen. Auf Windows gibt es kein Äquivalent zu noexec — ExecGuard füllt diese Lücke mit Sysmon-basierter Prozessüberwachung.