FireStorm ExecGuard - Protection d'exécution serveur

Vous êtes-vous déjà agacé que des programmes non autorisés puissent être exécutés sur vos serveurs? Avec FireStorm ExecGuard, c'est terminé. Pour serveurs Linux (Ubuntu 22.04/24.04) et Windows (2019/2022/2025) avec Plesk.

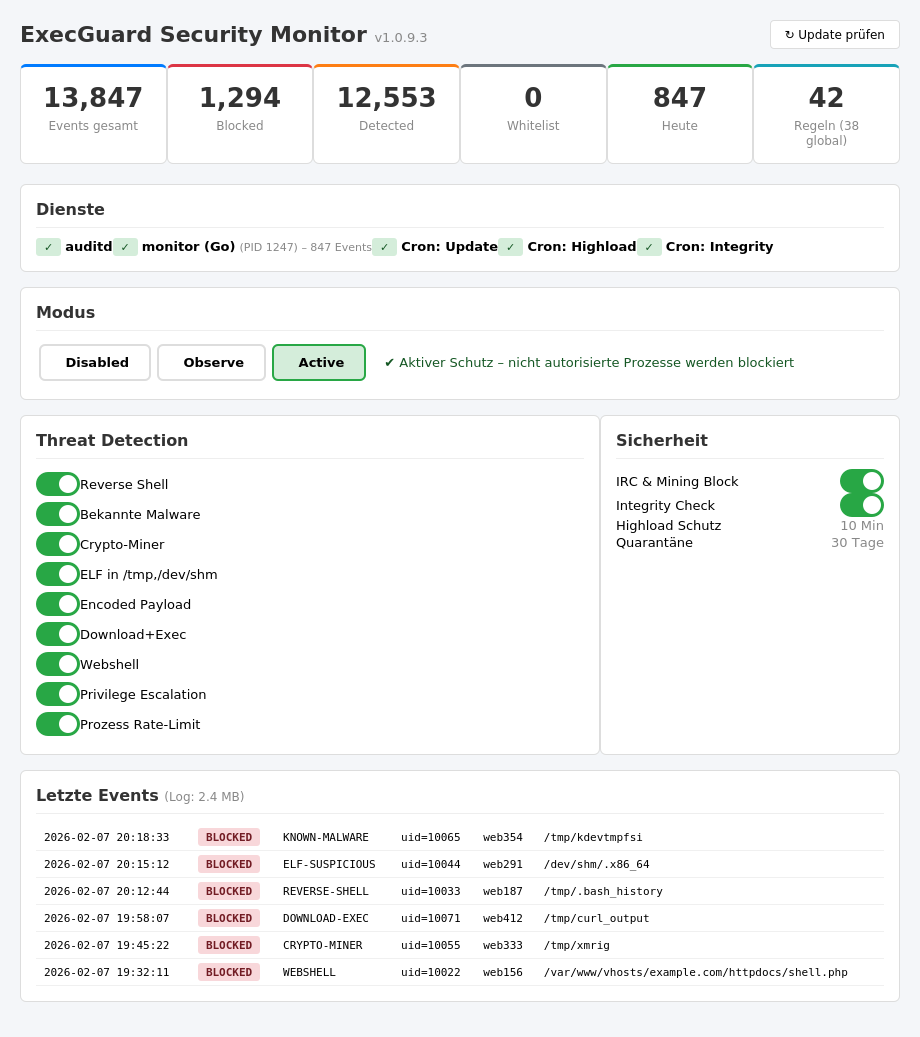

Surveillance des processus en temps réel

Chaque exécution de programme sur votre serveur est surveillée en temps réel. Les processus non autorisés sont immédiatement détectés et automatiquement arrêtés en mode Active.

Bloquer l'exécution de code malveillant

Les cryptomineurs, bots IRC, reverse shells et autres malwares sont stoppés immédiatement. Que ce soit dans /tmp, /dev/shm ou un répertoire web compromis.

Gestion centrale via Plesk

Configuration, liste blanche et surveillance directement dans votre panneau Plesk. Pas de SSH nécessaire. Tous les événements visibles centralement avec alertes e-mail.

Pourquoi votre serveur a-t-il besoin d'ExecGuard?

Sur un serveur standard, n'importe quel utilisateur peut exécuter des programmes arbitraires: cryptomineurs, bots IRC, reverse shells, outils DDoS. Un seul compte WordPress piraté suffit pour compromettre votre serveur entier. Les vulnérabilités sont exploitées quotidiennement — sur Linux, les outils atterrissent dans /tmp; sur Windows, dans %TEMP% ou les répertoires Public. FireStorm ExecGuard protège les deux plateformes.

Cas pratique 1 — Cryptomineur via WordPress (Linux): Un attaquant exploite une faille dans un plugin WordPress obsolète. Il télécharge un cryptomineur XMRig sous forme de binaire ELF dans /tmp et le lance. Le mineur utilise tous les coeurs CPU pour miner du Monero. Votre serveur devient extrêmement lent, la charge CPU atteint 100%. Avec ExecGuard: Le mineur est immédiatement bloqué et arrêté au démarrage — il ne peut pas s'exécuter car /tmp n'est pas un chemin de confiance.

Cas pratique 2 — Bot IRC via faille Joomla (Linux): Une extension Joomla vulnérable permet l'upload de fichiers. L'attaquant télécharge un script Perl qui se connecte comme bot IRC à un serveur de commande et contrôle. Votre serveur devient partie d'un botnet. Avec ExecGuard: Le script Perl est détecté comme une exécution non autorisée et bloqué. La connexion IRC est en plus empêchée au niveau du pare-feu.

Cas pratique 3 — Webshell ASPX sur IIS (Windows): Un attaquant exploite une faille dans une application ASP.NET et place un webshell ASPX dans le répertoire IIS. Via le webshell, il exécute des commandes PowerShell, télécharge Mimikatz et tente d'extraire des identifiants. Avec ExecGuard: L'exécution suspecte depuis le contexte IIS est immédiatement détectée via Sysmon. Le téléchargement de Mimikatz est identifié comme outil de vol d'identifiants et bloqué.

Cas pratique 4 — Attaque PowerShell (Windows): Un attaquant accède à un serveur Windows et lance un reverse shell PowerShell chiffré avec «powershell -EncodedCommand». Il tente ensuite de télécharger des malwares supplémentaires via certutil ou bitsadmin. Avec ExecGuard: Les commandes PowerShell encodées sont immédiatement détectées. L'abus de certutil/bitsadmin comme outils de téléchargement est bloqué. La connexion reverse shell est empêchée au niveau du pare-feu.

Qu'est-ce qui rend ExecGuard unique? Les solutions de sécurité classiques travaillent au niveau applicatif: elles détectent des signatures connues et filtrent les requêtes HTTP suspectes. ExecGuard va plus loin et fonctionne directement au niveau du système d'exploitation. Sur Linux, ExecGuard surveille chaque appel système execve() via l'Audit Framework. Sur Windows, ExecGuard utilise Microsoft Sysmon et ETW (Event Tracing for Windows) pour surveiller tous les démarrages de processus, connexions réseau et créations de fichiers. Dès qu'un programme non autorisé est lancé, ExecGuard intervient.

Protection Linux: Basé sur le Linux Audit Framework, ExecGuard surveille chaque démarrage de processus en temps réel. Seuls les programmes provenant de chemins de confiance (/usr/bin, /opt/plesk, etc.) sont autorisés. Tout le reste est immédiatement bloqué en mode Active.

Protection Windows: Sur les serveurs Windows, ExecGuard utilise Microsoft Sysmon pour la surveillance en temps réel. Chaque démarrage de processus (Event ID 1), chaque connexion réseau (Event ID 3) et chaque création de fichier suspecte (Event ID 11) est analysé. Les vecteurs d'attaque spécifiques à Windows comme l'abus de PowerShell, les webshells ASPX, les téléchargements certutil/bitsadmin, les outils de vol d'identifiants (Mimikatz, LaZagne) et l'abus de LOLBins sont spécifiquement détectés.

Ce qui le rend spécial: ExecGuard détecte également les attaques basées sur les interpréteurs. Sur Linux: scripts bash et Python depuis des répertoires web. Sur Windows: PowerShell EncodedCommands, abus de certutil et exécutions .NET suspectes. Les applications PHP continuent de fonctionner parfaitement sur les deux plateformes.

Détection avancée des menaces: ExecGuard dispose de modules de détection spécialisés pour les deux systèmes d'exploitation. Sur Windows, ExecGuard détecte en plus: outils de vol d'identifiants (Mimikatz, ProcDump, LaZagne), abus de LOLBins (certutil, mshta, rundll32), tentatives de contournement AMSI, manipulation de Windows Defender et fichiers EXE/DLL suspects dans les répertoires temporaires.

Blocage IRC et mining: Sur Linux via iptables, sur Windows via le pare-feu Windows (netsh advfirewall). Les ports IRC (6667-6669, 7000-7002) et les pools de mining connus sont bloqués sur les deux plateformes.

La gestion centrale se fait via votre panneau Plesk: gérer les listes blanches, choisir le mode (Observe/Active), consulter les logs et configurer les alertes e-mail. Les règles globales sont automatiquement synchronisées — séparément pour Linux et Windows.

Prérequis: ExecGuard supporte les serveurs Linux avec Plesk Obsidian et Ubuntu 22.04/24.04 LTS ainsi que les serveurs Windows avec Plesk for Windows et Windows Server 2019/2022/2025. L'installation est automatique — sur Linux via le panneau Plesk, sur Windows via un script PowerShell. Microsoft Sysmon est automatiquement installé et configuré sur les serveurs Windows.

Sécurité maximale avec une consommation minimale de ressources: ExecGuard est extrêmement économe en ressources. Le moniteur optimisé utilise moins de 10 Mo de RAM et génère une charge CPU inférieure à 0,1%. ExecGuard fonctionne de manière événementielle: il ne s'active que lorsqu'un processus est réellement démarré.

Mises à jour automatiques: ExecGuard se met à jour automatiquement en arrière-plan. De nouvelles règles de détection et améliorations de sécurité sont déployées régulièrement — sans aucune intervention manuelle.

FAQ

ExecGuard supporte les serveurs Linux avec Plesk Obsidian et Ubuntu 22.04/24.04 LTS ainsi que les serveurs Windows avec Plesk for Windows et Windows Server 2019/2022/2025. L'hébergement mutualisé n'est pas pris en charge — vous avez besoin d'un accès root ou Administrateur. Microsoft Sysmon est automatiquement installé sur les serveurs Windows.

Non. ExecGuard ne surveille que les exécutions de processus au niveau du système d'exploitation. Les sites PHP fonctionnent via PHP-FPM (Linux) ou IIS (Windows) et ne sont pas affectés. Les tâches cron, Scheduled Tasks et outils CLI fonctionnent sans problème grâce aux règles d'interpréteur configurables.

En mode Observe, les processus suspects sont uniquement journalisés mais pas bloqués. Cela vous permet de voir quelles activités ont lieu sur votre serveur avant d'activer le mode Active.

Oui. ExecGuard protège les deux plateformes avec des modules de détection spécifiques. Sur Linux, il utilise l'Audit Framework (auditd/execve); sur Windows, Microsoft Sysmon et ETW. Les listes blanches, règles d'interpréteur et modules de détection sont adaptés à chaque système d'exploitation.

Sur Windows, ExecGuard détecte: PowerShell EncodedCommands, webshells ASPX, outils de vol d'identifiants (Mimikatz, LaZagne, ProcDump), abus de LOLBins (certutil, mshta, rundll32, bitsadmin), tentatives de contournement AMSI, manipulation de Windows Defender, EXE/DLL suspects dans les répertoires temporaires et reverse shells via ncat/PowerShell.

Sur Linux, ExecGuard détecte et bloque: cryptomineurs (XMRig, etc.), bots IRC, reverse shells (bash -i, nc -e, python), webshells PHP, binaires ELF non autorisés, scripts shell suspects, payloads encodés, chaînes download-and-execute (curl/wget + chmod), fake threads et escalade de privilèges. Les connexions IRC et mining sortantes sont bloquées via iptables.

Oui. ExecGuard fonctionne à un niveau différent: directement au niveau du système d'exploitation via le Linux Audit Framework ou Windows Sysmon/ETW. Il complète les solutions existantes comme les scanners de malware, Windows Defender ou les pare-feux applicatifs web.

ExecGuard coûte dès CHF 9.90 par mois en facturation annuelle (ou CHF 14.90 en facturation mensuelle) comme addon à votre serveur root FireStorm existant. Pour les serveurs externes, ExecGuard est disponible comme produit autonome dès CHF 24.90/mois. Des frais d'installation de CHF 50.- s'appliquent uniquement en facturation mensuelle — les abonnements annuels, 2 ans et 3 ans incluent l'installation gratuite.

L'approche classique «mount -o noexec /tmp» empêche l'exécution dans /tmp, mais provoque de nombreux problèmes: webmail, ExifTool et divers installateurs cessent de fonctionner. ExecGuard surveille intelligemment chaque démarrage de processus et ne bloque que les exécutions dangereuses. Sur Windows, il n'existe pas d'équivalent à noexec — ExecGuard comble cette lacune avec la surveillance Sysmon.