FireStorm ExecGuard - Protezione esecuzione server

Vi siete mai irritati che programmi non autorizzati possano essere eseguiti sui vostri server? Con FireStorm ExecGuard, questo appartiene al passato. Per server Linux (Ubuntu 22.04/24.04) e Windows (2019/2022/2025) con Plesk.

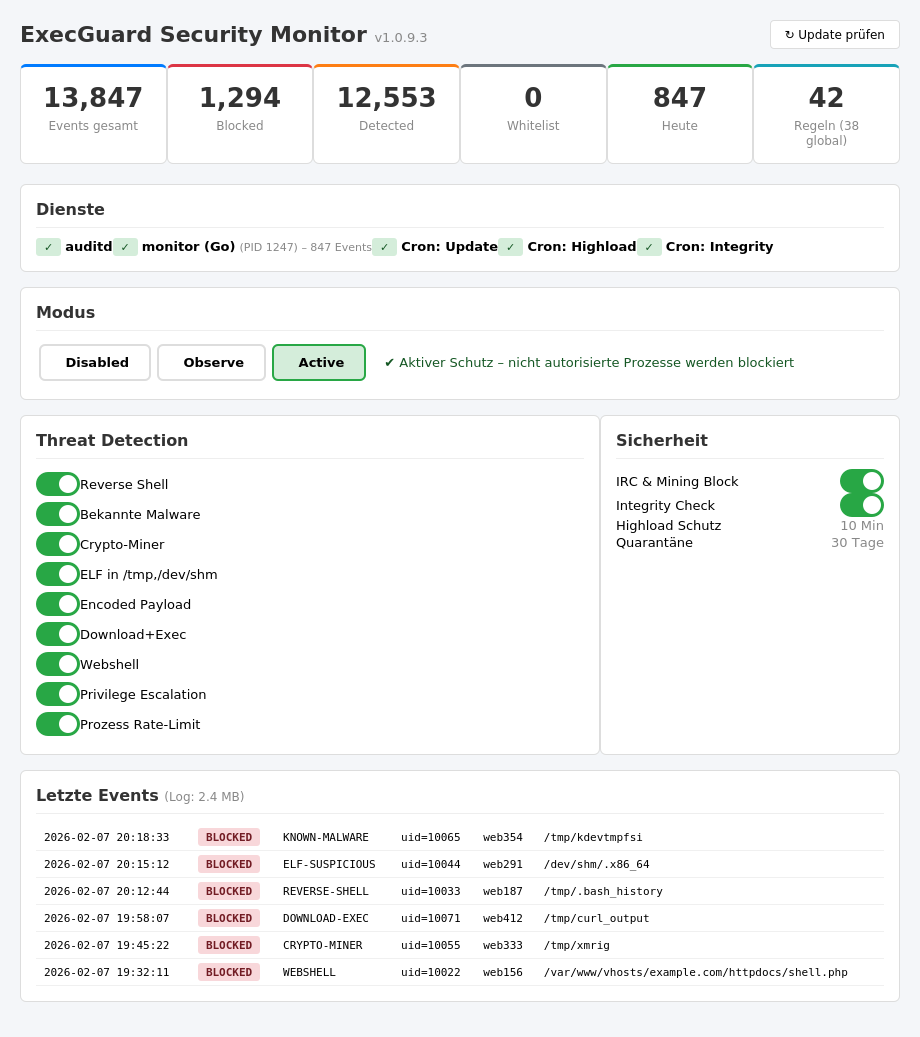

Monitoraggio processi in tempo reale

Ogni esecuzione di programma sul vostro server viene monitorata in tempo reale. I processi non autorizzati vengono immediatamente rilevati e automaticamente terminati in modalità Active.

Bloccare l'esecuzione di codice malevolo

Cryptominer, bot IRC, reverse shell e altri malware vengono fermati immediatamente. Sia in /tmp, /dev/shm o in una directory web compromessa.

Gestione centrale via Plesk

Configurazione, whitelist e monitoraggio direttamente nel vostro pannello Plesk. Nessun SSH necessario. Tutti gli eventi visibili centralmente con avvisi e-mail per gli incidenti.

Perché il vostro server ha bisogno di ExecGuard?

Su un server standard, qualsiasi utente può eseguire programmi arbitrari: cryptominer, bot IRC, reverse shell, strumenti DDoS. Un singolo account WordPress compromesso è sufficiente per compromettere l'intero server. Le vulnerabilità vengono sfruttate quotidianamente — su Linux, gli strumenti finiscono in /tmp; su Windows, in %TEMP% o nelle directory Public. FireStorm ExecGuard protegge entrambe le piattaforme.

Caso pratico 1 — Cryptominer via WordPress (Linux): Un attaccante sfrutta una vulnerabilità in un plugin WordPress obsoleto. Scarica un cryptominer XMRig come binario ELF in /tmp e lo avvia. Il miner utilizza tutti i core della CPU per minare Monero. Il vostro server diventa estremamente lento, il carico CPU raggiunge il 100%. Con ExecGuard: Il miner viene immediatamente bloccato e terminato all'avvio — non può essere eseguito perché /tmp non è un percorso attendibile.

Caso pratico 2 — Bot IRC tramite falla Joomla (Linux): Un'estensione Joomla vulnerabile consente l'upload di file. L'attaccante carica uno script Perl che si connette come bot IRC a un server di comando e controllo. Il vostro server diventa parte di una botnet. Con ExecGuard: Lo script Perl viene rilevato come esecuzione non autorizzata e bloccato. La connessione IRC viene impedita a livello di firewall.

Caso pratico 3 — Webshell ASPX su IIS (Windows): Un attaccante sfrutta una vulnerabilità in un'applicazione ASP.NET e posiziona un webshell ASPX nella directory IIS. Tramite il webshell, esegue comandi PowerShell, scarica Mimikatz e tenta di estrarre le credenziali. Con ExecGuard: L'esecuzione sospetta dal contesto IIS viene immediatamente rilevata tramite Sysmon. Il download di Mimikatz viene identificato come strumento di furto credenziali e bloccato.

Caso pratico 4 — Attacco PowerShell (Windows): Un attaccante accede a un server Windows e lancia una reverse shell PowerShell crittografata con «powershell -EncodedCommand». Tenta poi di scaricare ulteriore malware tramite certutil o bitsadmin. Con ExecGuard: I comandi PowerShell codificati vengono immediatamente rilevati. L'abuso di certutil/bitsadmin come strumenti di download viene bloccato. La connessione reverse shell viene impedita a livello di firewall.

Cosa rende ExecGuard unico? Le soluzioni di sicurezza classiche lavorano a livello applicativo: rilevano firme conosciute e filtrano le richieste HTTP sospette. ExecGuard va oltre e lavora direttamente a livello di sistema operativo. Su Linux, ExecGuard monitora ogni chiamata di sistema execve() tramite l'Audit Framework. Su Windows, ExecGuard utilizza Microsoft Sysmon ed ETW (Event Tracing for Windows) per monitorare tutti gli avvii di processo, connessioni di rete e creazioni di file. Non appena un programma non autorizzato viene avviato, ExecGuard interviene.

Protezione Linux: Basato sul Linux Audit Framework, ExecGuard monitora ogni avvio di processo in tempo reale. Solo i programmi da percorsi attendibili (/usr/bin, /opt/plesk, ecc.) possono essere eseguiti. Tutto il resto viene immediatamente bloccato in modalità Active.

Protezione Windows: Sui server Windows, ExecGuard utilizza Microsoft Sysmon per il monitoraggio in tempo reale. Ogni avvio di processo (Event ID 1), ogni connessione di rete (Event ID 3) e ogni creazione di file sospetta (Event ID 11) viene analizzata. I vettori di attacco specifici per Windows come l'abuso di PowerShell, i webshell ASPX, i download certutil/bitsadmin, gli strumenti di furto credenziali (Mimikatz, LaZagne) e l'abuso di LOLBin vengono specificamente rilevati.

Ciò che lo rende speciale: ExecGuard rileva anche gli attacchi basati su interpreti. Su Linux: script bash e Python da directory web. Su Windows: PowerShell EncodedCommands, abuso di certutil e esecuzioni .NET sospette. Le applicazioni PHP continuano a funzionare perfettamente su entrambe le piattaforme.

Rilevamento avanzato delle minacce: ExecGuard dispone di moduli di rilevamento specializzati per entrambi i sistemi operativi. Su Windows, ExecGuard rileva inoltre: strumenti di furto credenziali (Mimikatz, ProcDump, LaZagne), abuso di LOLBin (certutil, mshta, rundll32), tentativi di bypass AMSI, manipolazione di Windows Defender e file EXE/DLL sospetti nelle directory temporanee.

Blocco IRC e mining: Su Linux tramite iptables, su Windows tramite il firewall Windows (netsh advfirewall). Le porte IRC (6667-6669, 7000-7002) e i pool di mining conosciuti vengono bloccati su entrambe le piattaforme.

La gestione centrale avviene tramite il vostro pannello Plesk: gestire le whitelist, scegliere la modalità (Observe/Active), visualizzare i log e configurare gli avvisi e-mail. Le regole globali vengono sincronizzate automaticamente — separatamente per Linux e Windows.

Requisiti: ExecGuard supporta server Linux con Plesk Obsidian e Ubuntu 22.04/24.04 LTS nonché server Windows con Plesk for Windows e Windows Server 2019/2022/2025. L'installazione è automatica — su Linux tramite il pannello Plesk, su Windows tramite uno script PowerShell. Microsoft Sysmon viene installato e configurato automaticamente sui server Windows.

Massima sicurezza con consumo minimo di risorse: ExecGuard è estremamente efficiente in termini di risorse. Il monitor ottimizzato utilizza meno di 10 MB di RAM e genera un carico CPU inferiore allo 0,1%. ExecGuard funziona in modo event-driven: si attiva solo quando un processo viene effettivamente avviato.

Aggiornamenti automatici: ExecGuard si aggiorna automaticamente in background. Nuove regole di rilevamento e miglioramenti della sicurezza vengono distribuiti regolarmente — senza alcun intervento manuale.

FAQ

ExecGuard supporta server Linux con Plesk Obsidian e Ubuntu 22.04/24.04 LTS nonché server Windows con Plesk for Windows e Windows Server 2019/2022/2025. L'hosting condiviso non è supportato — è necessario l'accesso root o Amministratore. Microsoft Sysmon viene installato automaticamente sui server Windows.

No. ExecGuard monitora solo le esecuzioni di processi a livello di sistema operativo. I siti PHP funzionano tramite PHP-FPM (Linux) o IIS (Windows) e non vengono influenzati. I cron job, Scheduled Tasks e strumenti CLI funzionano senza problemi grazie alle regole interprete configurabili.

In modalità Observe, i processi sospetti vengono solo registrati ma non bloccati. Questo vi permette di vedere quali attività si svolgono sul vostro server prima di attivare la modalità Active.

Sì. ExecGuard protegge entrambe le piattaforme con moduli di rilevamento specifici. Su Linux utilizza l'Audit Framework (auditd/execve); su Windows, Microsoft Sysmon ed ETW. Le whitelist, regole interprete e moduli di rilevamento sono adattati a ciascun sistema operativo.

Su Windows, ExecGuard rileva: PowerShell EncodedCommands, webshell ASPX, strumenti di furto credenziali (Mimikatz, LaZagne, ProcDump), abuso di LOLBin (certutil, mshta, rundll32, bitsadmin), tentativi di bypass AMSI, manipolazione di Windows Defender, EXE/DLL sospetti nelle directory temporanee e reverse shell tramite ncat/PowerShell.

Su Linux, ExecGuard rileva e blocca: cryptominer (XMRig, ecc.), bot IRC, reverse shell (bash -i, nc -e, python), webshell PHP, binari ELF non autorizzati, script shell sospetti, payload codificati, catene download-and-execute (curl/wget + chmod), fake thread e escalation dei privilegi. Le connessioni IRC e mining in uscita vengono bloccate tramite iptables.

Sì. ExecGuard funziona a un livello diverso: direttamente a livello di sistema operativo tramite il Linux Audit Framework o Windows Sysmon/ETW. Completa le soluzioni esistenti come scanner di malware, Windows Defender o web application firewall.

ExecGuard costa da CHF 9.90 al mese con fatturazione annuale (o CHF 14.90 con fatturazione mensile) come addon al vostro server root FireStorm esistente. Per server esterni, ExecGuard è disponibile come prodotto autonomo da CHF 24.90/mese. I costi di installazione di CHF 50.- si applicano solo alla fatturazione mensile — gli abbonamenti annuali, biennali e triennali includono l'installazione gratuita.

L'approccio tradizionale «mount -o noexec /tmp» impedisce l'esecuzione in /tmp, ma causa numerosi problemi: webmail, ExifTool e vari installer cessano di funzionare. ExecGuard monitora in modo intelligente ogni avvio di processo e blocca solo le esecuzioni pericolose. Su Windows, non esiste un equivalente di noexec — ExecGuard colma questa lacuna con il monitoraggio basato su Sysmon.